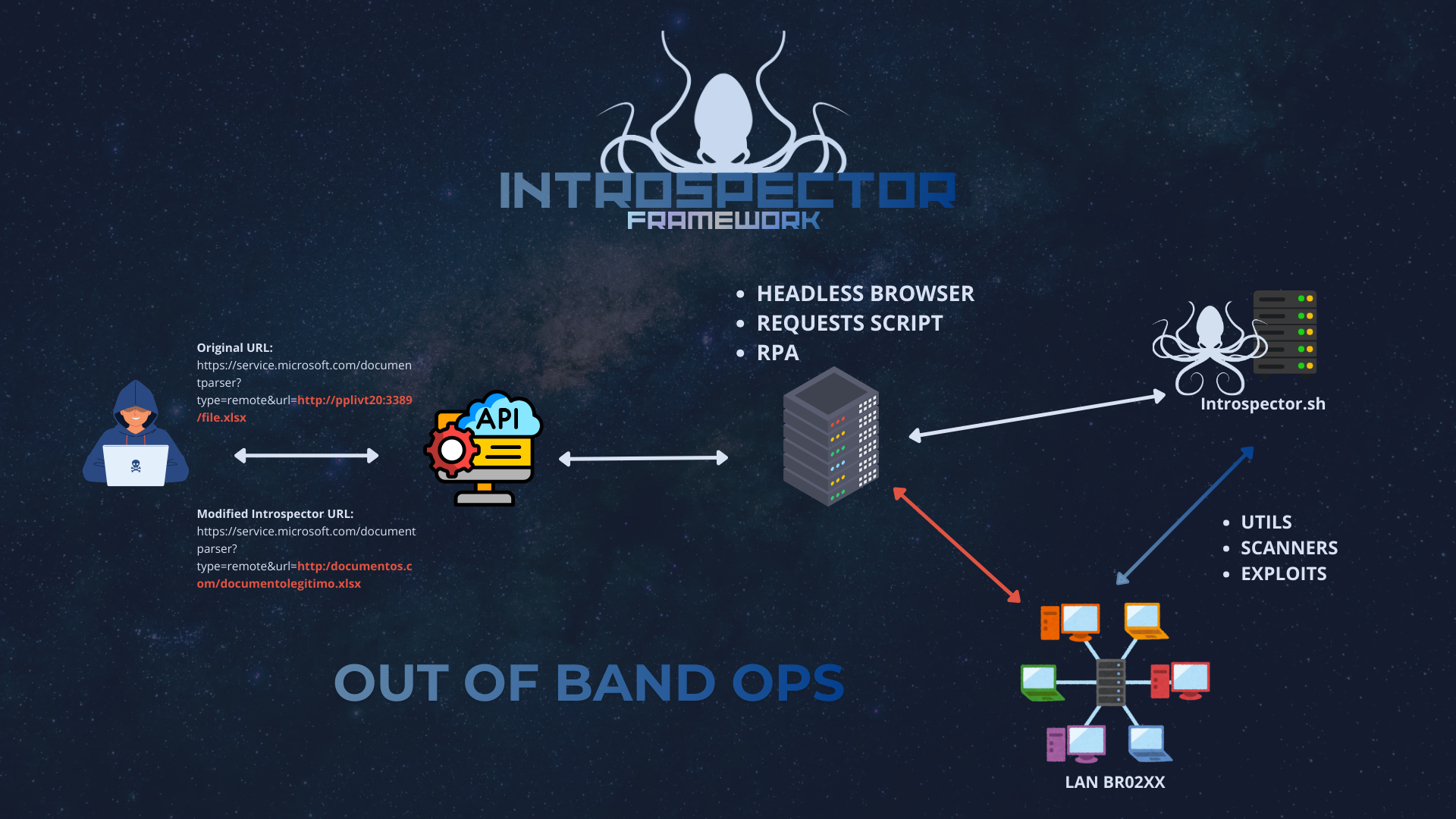

Introspector Framework: Out-Of-Band Pentest Tool

Introspector es un framework ofensivo diseñado para analizar y explotar comportamientos HTTP avanzados que ocurren “fuera” de la respuesta inmediata desde el servidor web (OOB - out of band). Más allá de un simple request/response, el objetivo es reconstruir la ruta de ejecución completa de un payload incluyendo patrones de redirección, resoluciones DNS, ejecución de solicitudes encadenadas y seguimiento de recursos servidos por el backend.

En escenarios reales, muchas vulnerabilidades críticas no se manifiestan en el HTML de salida (response), sino en la infraestructura intermedia y el comportamiento del backend: balanceadores, reverse proxies, WAFs, CDN, resolvers DNS, caches, microservicios internos y clientes HTTP automatizados. Introspector está diseñado para capturar ese “lado invisible” del flujo, registrando redirecciones, reintentos, resoluciones DNS, follow-ups automáticos, y solicitudes encadenadas que pueden ocurrir segundos después y en hosts completamente distintos.

Fue creada por el equipo de research de DeepSecurity específicamente para ir más allá de Burp Collaborator, permitiendo observar no solo si existe interacción OOB, sino cómo ocurre, qué componente la dispara, qué endpoint exacto la origina y qué cadena de ejecución se activa después (DNS, redirects, retries, fetches secundarios, etc.). En la práctica, Introspector ha sido utilizado tanto en proyectos con clientes como en iniciativas de research y bug bounty, sirviendo como base para hallazgos reales y reportes públicos, incluyendo Blind SSRF en Microsoft Ads, Host Header Injection + DoS en Microsoft, y vulnerabilidades CVE 2025 - 2026 reportadas responsablemente a plataformas como GlassFish y Payara.

¿Por qué usar Introspector en un pentest avanzado?

Este tipo de visibilidad es clave para explotar y validar vulnerabilidades modernas como:

- SSRF (incluyendo SSRF ciego y SSRF con pivot a redes internas)

- Host Header Injection (en especial cuando la app construye URLs absolutas para resets de password, links de verificación, callbacks, etc.)

- Comportamientos anómalos en balanceadores / proxies (reescritura de Host, X-Forwarded-Host, X-Forwarded-Proto, Forwarded)

- HTTP Request Smuggling (cuando el front-end y back-end interpretan distinto Content-Length / Transfer-Encoding)

- Vulnerabilidades HTTP basadas en headers (cache poisoning, routing inconsistencies, internal URL generation, open redirect indirecto)

La interacción insegura con servicios externos como

SSRF (Server-side request forgery) es una vulnerabilidad crítica que puede transformar su servidor de aplicaciones en un

proxy de ataque. Al ser explotado, este tipo de vulnerabilidades permite a los atacantes alcanzar infraestructura interna privada o servicios locales, comprometiendo la integridad de toda la red organizacional.

Componentes clave:

- Listeners OOB (DNS + HTTP/HTTPS): capturan callbacks y preservan el contexto (headers, User-Agent, rutas, timing).

- Hosting controlado: permite servir contenido/respuestas con el Content-Type esperado para observar cómo reacciona el fetcher/worker.

- Session engine: agrupa y correlaciona interacciones por sesión.

- Análisis de redirects: registra redirect chains y marca FOLLOW REDIRECT detected cuando el target visita el redirect.

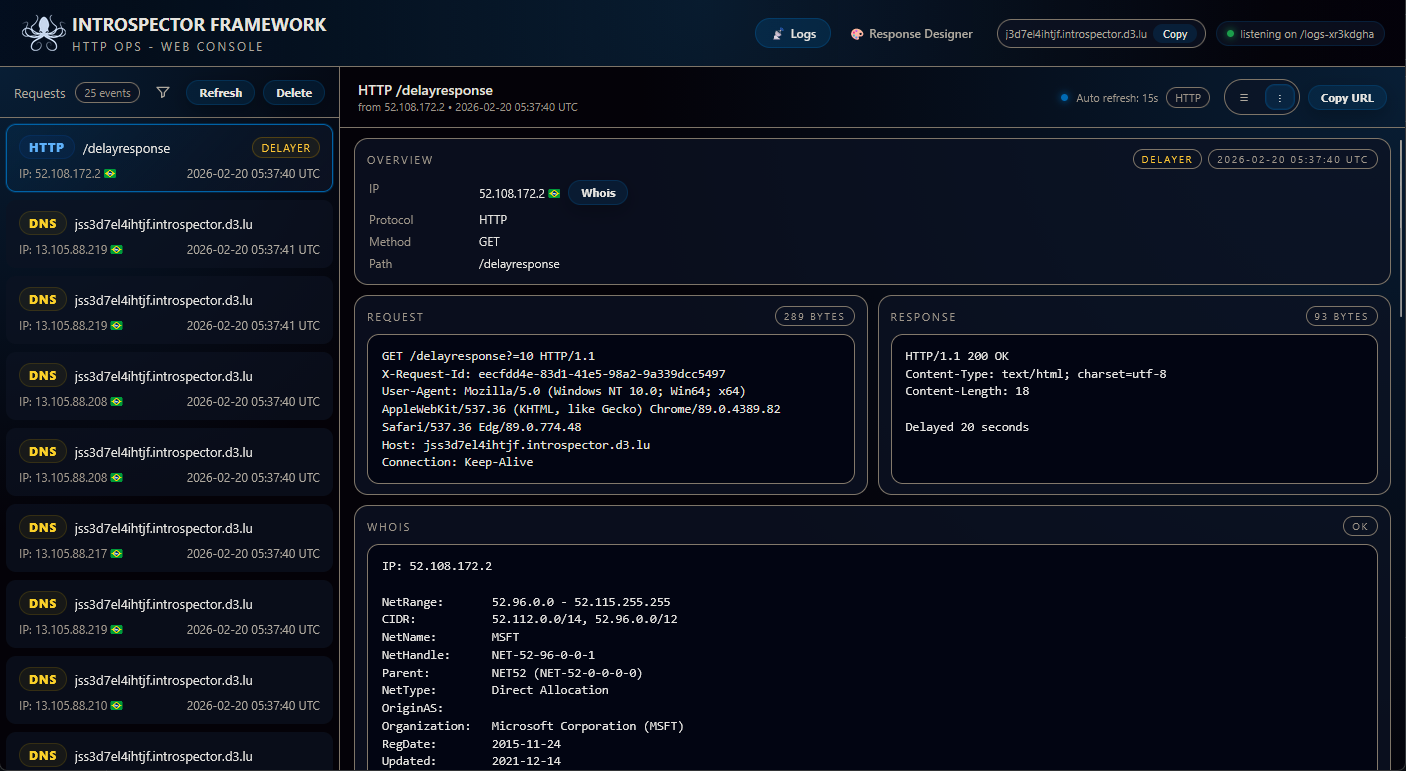

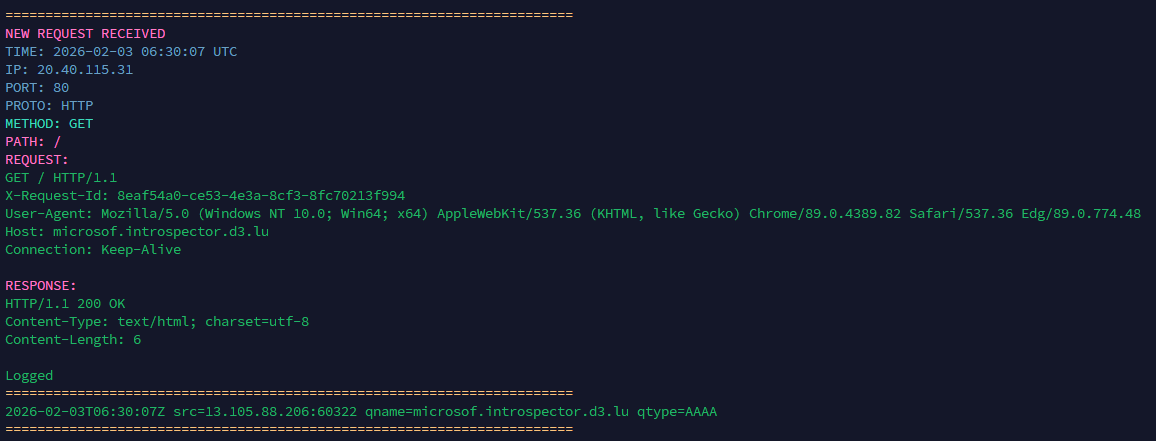

Como usar Introspector para detectar un SSRF BLIND (Microsoft)

Este es un SSRF reportado a Microsoft en el cual la aplicación no devolvía ninguna señal útil: la respuesta se mantenía constante y no había forma de confirmar el comportamiento solo mirando el response.

Introspector es justo para estos casos. Te da visibilidad del lado "Blind" y te permite identificar el comportamiento del backend. Captura las interacciones OOB y las muestra con contexto (método, headers y timestamps). Y lo más importante te permite controlar el response para validar el comportamiento. Inyectando un payload personalizado en la respuesta HTTP.

Para confirmar el comportamiento utilizamos el módulo delayer, usamos un endpoint con delayer (/delayresponse?t=10). El backend llego a consumir el recurso y el retraso se aplicó, Además, se observó que el fetcher/worker en este flujo no seguía redirecciones, lo que permite descartar si follow redirect es una alternativa.

INSTALACION RAPIDA

- git clone https://github.com/deepsecurity-pe/Introspector.git

- cd introspector-framework

- pip3 install -r requirements.txt

- sudo python3 Introspector.py --persist session01

RECURSOS

Si quieres profundizar en SSRF BLIND (tipos, técnicas y payloads), visita nuestro sitio dedicado: ssrf.im.

Además, en nuestro blog publicamos investigaciones y casos reales (incluido el SSRF reportado a Microsoft)

- SSRF (recursos): https://ssrf.im/

- Blog : https://deepsecurity.pe/blog

- Introspector Docs : https://introspector.sh/

- GitHub : https://github.com/DeepSecurityResearch/Introspector

- OWASP SSRF : https://owasp.org/Top10/2021/es/A10_2021-Server-Side_Request_Forgery

- OWASP SSRF Prevention Cheat Sheet : https://cheatsheetseries.owasp.org/cheatsheets/SSRF